Passport.js アプリケーションへ認証機能の追加

このガイドでは、Passport.js と OIDC ストラテジーを使用して、Logto をアプリケーションに統合する方法を紹介します。

- このガイドでは、プロジェクトに Express をセッションと共に設定していることを前提としています。まだ設定していない場合は、Express.js のウェブサイト を参照して始めてください。

前提条件

- Logto Cloud アカウントまたは セルフホスト Logto。

- 作成された Logto の従来のアプリケーション。

- セッションが設定された Express プロジェクト。詳細は Express.js のウェブサイト をご覧ください。

インストール

お好みのパッケージマネージャーを使用して Logto SDK をインストールします:

- npm

- pnpm

- yarn

npm i passport passport-openidconnectpnpm add passport passport-openidconnectyarn add passport passport-openidconnect統合

Passport.js を OIDC ストラテジーで初期化する

import passport from 'passport';

import OpenIDConnectStrategy, { type Profile, type VerifyCallback } from 'passport-openidconnect';

const endpoint = '<your-logto-endpoint>';

const appId = '<your-application-id>';

const appSecret = '<your-application-secret>';

export default function initPassport() {

passport.use(

new OpenIDConnectStrategy(

{

issuer: `${endpoint}/oidc`,

authorizationURL: `${endpoint}/oidc/auth`,

tokenURL: `${endpoint}/oidc/token`,

userInfoURL: `${endpoint}/oidc/me`,

clientID: appId,

clientSecret: appSecret,

callbackURL: '/callback',

scope: ['profile', 'offline_access'],

},

(issuer: string, profile: Profile, callback: VerifyCallback) => {

callback(null, profile);

}

)

);

passport.serializeUser((user, callback) => {

callback(null, user);

});

passport.deserializeUser(function (user, callback) {

callback(null, user as Express.User);

});

}

このコードは、OpenIDConnectStrategy で Passport を初期化します。serialize と deserialize メソッドはデモンストレーションの目的で設定されています。

アプリケーションで Passport ミドルウェアを初期化してアタッチすることを確認してください:

import initPassport from './passport';

// ... 他のコード

initPassport();

// ... 他のコード

app.use(passport.authenticate('session'));

// ... 他のコード

リダイレクト URI を設定する

詳細に入る前に、エンドユーザー体験の概要を簡単にご紹介します。サインインプロセスは次のようにシンプルにまとめられます:

- アプリがサインインメソッドを呼び出します。

- ユーザーは Logto のサインインページにリダイレクトされます。ネイティブアプリの場合は、システムブラウザが開かれます。

- ユーザーがサインインし、アプリ(リダイレクト URI として設定)に戻されます。

リダイレクトベースのサインインについて

- この認証 (Authentication) プロセスは OpenID Connect (OIDC) プロトコルに従い、Logto はユーザーのサインインを保護するために厳格なセキュリティ対策を講じています。

- 複数のアプリがある場合、同じアイデンティティプロバイダー (Logto) を使用できます。ユーザーがあるアプリにサインインすると、Logto は別のアプリにアクセスした際に自動的にサインインプロセスを完了します。

リダイレクトベースのサインインの理論と利点について詳しく知るには、Logto サインイン体験の説明を参照してください。

以下のコードスニペットでは、あなたのアプリが http://localhost:3000/ で実行されていると仮定しています。

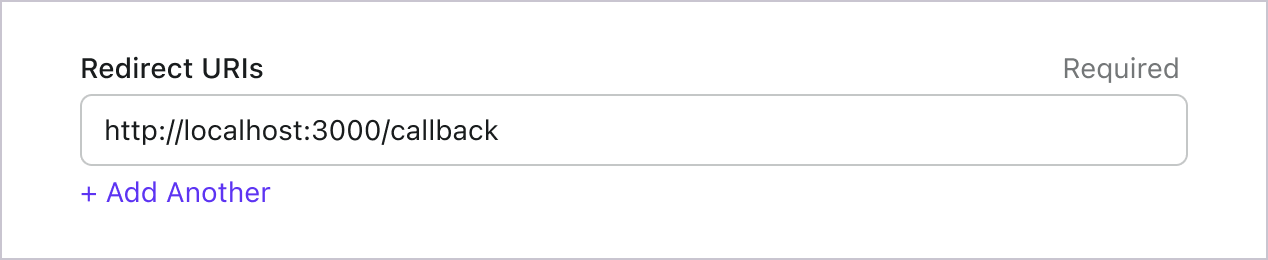

リダイレクト URI を設定する

Logto Console のアプリケーション詳細ページに移動します。リダイレクト URI http://localhost:3000/callback を追加します。

サインインと同様に、ユーザーは共有セッションからサインアウトするために Logto にリダイレクトされるべきです。完了したら、ユーザーをあなたのウェブサイトに戻すと良いでしょう。例えば、http://localhost:3000/ をサインアウト後のリダイレクト URI セクションとして追加します。

その後、「保存」をクリックして変更を保存します。

サインインとサインアウトを実装する

次に、認証 (Authentication) プロセスのための特定のルートを作成します:

app.get('/sign-in', passport.authenticate('openidconnect'));

app.get(

'/callback',

passport.authenticate('openidconnect', {

successReturnToOrRedirect: '/',

})

);

app.get('/sign-out', (request, response, next) => {

request.logout((error) => {

if (error) {

next(error);

return;

}

response.redirect(`${endpoint}/oidc/session/end?client_id=${appId}`);

});

});

次に、ホームページに追加します

app.get('/', (request: Request, response) => {

const { user } = request;

response.setHeader('content-type', 'text/html');

if (user) {

response.end(

`<h1>Hello Logto</h1><p>Signed in as ${JSON.stringify(

user

)}, <a href="/sign-out">Sign Out</a></p>`

);

} else {

response.end(`<h1>Hello Logto</h1><p><a href="/sign-in">Sign In</a></p>`);

}

});

チェックポイント: アプリケーションをテストする

これで、アプリケーションをテストできます:

- アプリケーションを実行すると、サインインボタンが表示されます。

- サインインボタンをクリックすると、SDK がサインインプロセスを初期化し、Logto のサインインページにリダイレクトされます。

- サインインすると、アプリケーションに戻り、サインアウトボタンが表示されます。

- サインアウトボタンをクリックして、トークンストレージをクリアし、サインアウトします。

スコープとクレーム

Logto は OIDC の スコープ (Scope) とクレーム (Claim) の規約 を使用して、ID トークンおよび OIDC userinfo エンドポイント からユーザー情報を取得するためのスコープ (Scope) とクレーム (Claim) を定義しています。「スコープ (Scope)」と「クレーム (Claim)」は、OAuth 2.0 および OpenID Connect (OIDC) 仕様の用語です。

標準の OIDC クレーム (Claim) については、ID トークンへの含有はリクエストされたスコープ (Scope) によって厳密に決定されます。拡張クレーム (Claim)(例:custom_data や organizations)は、カスタム ID トークン 設定を通じて ID トークンに追加で表示するように構成できます。

要するに、スコープ (Scope) をリクエストすると、対応するクレーム (Claim) がユーザー情報として取得できます。たとえば、`email` スコープ (Scope) をリクエストすると、ユーザーの `email` および `email_verified` データが取得できます。

デフォルトで、Logto SDK は常に 3 つのスコープ (Scope) をリクエストします:`openid`、`profile`、および `offline_access`。 これらのデフォルトスコープ (Scope) を削除する方法はありませんが、Logto の設定時に追加のスコープ (Scope) を追加できます:

export default function initPassport() {

passport.use(

new OpenIDConnectStrategy(

{

// ... other options

clientID: appId,

clientSecret: appSecret,

callbackURL: '/callback',

scope: ['openid', 'offline_access', 'profile', 'email'],

}

// ... other options

)

);

// ... other options

}

こちらはサポートされているスコープと対応するクレーム (Claims) の一覧です:

標準 OIDC スコープ

openid(デフォルト)

| Claim name | Type | 説明 |

|---|---|---|

| sub | string | ユーザーの一意の識別子 |

profile(デフォルト)

| Claim name | Type | 説明 |

|---|---|---|

| name | string | ユーザーのフルネーム |

| username | string | ユーザー名 |

| picture | string | エンドユーザーのプロフィール画像の URL。この URL は画像ファイル(例:PNG、JPEG、GIF 画像ファイル)を指す必要があり、画像を含む Web ページではありません。この URL は、エンドユーザーを説明する際に表示するのに適したプロフィール写真を特に参照するべきであり、エンドユーザーが撮影した任意の写真ではありません。 |

| created_at | number | エンドユーザーが作成された時刻。Unix エポック(1970-01-01T00:00:00Z)からのミリ秒数で表されます。 |

| updated_at | number | エンドユーザー情報が最後に更新された時刻。Unix エポック(1970-01-01T00:00:00Z)からのミリ秒数で表されます。 |

その他の 標準クレーム (Standard Claims) には、family_name、given_name、middle_name、nickname、preferred_username、profile、website、gender、birthdate、zoneinfo、locale などがあり、これらも profile スコープに含まれます(userinfo エンドポイントをリクエストする必要はありません)。上記のクレームとの違いは、これらのクレームは値が空でない場合のみ返される点です。一方、上記のクレームは値が空の場合 null が返されます。

標準クレーム (Standard Claims) とは異なり、created_at および updated_at クレームは秒ではなくミリ秒を使用しています。

email

| Claim name | Type | 説明 |

|---|---|---|

string | ユーザーのメールアドレス | |

| email_verified | boolean | メールアドレスが認証済みかどうか |

phone

| Claim name | Type | 説明 |

|---|---|---|

| phone_number | string | ユーザーの電話番号 |

| phone_number_verified | boolean | 電話番号が認証済みかどうか |

address

アドレスクレームの詳細については OpenID Connect Core 1.0 を参照してください。

(デフォルト) と記載されたスコープは常に Logto SDK によってリクエストされます。標準 OIDC スコープ下のクレーム (Claims) は、対応するスコープがリクエストされた場合、常に ID トークン (ID token) に含まれます — 無効化できません。

拡張スコープ

以下のスコープは Logto によって拡張されており、userinfo エンドポイント を通じてクレーム (Claims) を返します。これらのクレームは Console > Custom JWT を通じて ID トークン (ID token) に直接含めるよう設定することもできます。詳細は カスタム ID トークン を参照してください。

custom_data

| Claim name | Type | 説明 | デフォルトで ID トークンに含まれるか |

|---|---|---|---|

| custom_data | object | ユーザーのカスタムデータ |

identities

| Claim name | Type | 説明 | デフォルトで ID トークンに含まれるか |

|---|---|---|---|

| identities | object | ユーザーのリンク済みアイデンティティ | |

| sso_identities | array | ユーザーのリンク済み SSO アイデンティティ |

roles

| Claim name | Type | 説明 | デフォルトで ID トークンに含まれるか |

|---|---|---|---|

| roles | string[] | ユーザーのロール | ✅ |

urn:logto:scope:organizations

| Claim name | Type | 説明 | デフォルトで ID トークンに含まれるか |

|---|---|---|---|

| organizations | string[] | ユーザーが所属する組織 ID | ✅ |

| organization_data | object[] | ユーザーが所属する組織データ |

これらの組織クレーム (Organization Claims) は、不透明トークン (Opaque token) を使用している場合でも userinfo エンドポイント経由で取得できます。ただし、不透明トークン (Opaque token) は組織トークン (Organization token) として組織固有リソースへのアクセスには使用できません。詳細は 不透明トークン (Opaque token) と組織 (Organizations) を参照してください。

urn:logto:scope:organization_roles

| Claim name | Type | 説明 | デフォルトで ID トークンに含まれるか |

|---|---|---|---|

| organization_roles | string[] | ユーザーが所属する組織ロール(<organization_id>:<role_name> 形式) | ✅ |